先日、POWER MASTER NAS S9524での、OpenMediaVault動作確認を依頼された時のこと、…..。

OpenMediaVaultは Debian 6.0 (Squeeze)ベースのOSなので、Debian 6.0 (Squeeze)で動作実績のあるPOWER MASTER NAS S9524でも、動作することは予想出来ましたが、念の為に動作確認を行いました。同時にZFS on Linuxも動作検証を行いました。

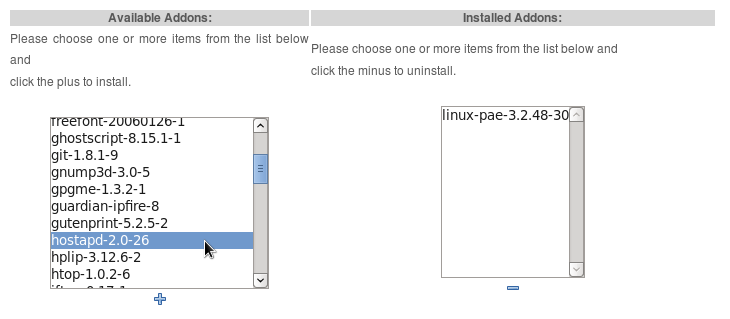

OpenMediaVaultへのZFS on Linuxのインストールについては、Debian用ZFS on LinuxをOpenmediavaultフォーラムで紹介されていた方法で、インストール可能でした。しかし、ウェブベースの管理システムへの統合がされていないので、まだ、ウェブブラウザからはZFSボリュームを管理出来ない。ZFSは高性能なだけに、残念。

FreeNASでは以前から統合されているので、NAS専用OSですぐにでもZFSを利用したい方は、FreeNASをご検討ください。Openmediavaultには、今後に期待です。

ZFS on Linuxは、Debian 以外のLinuxディストリビューションにも対応していて、CentOSやUbuntuなどでも利用出来ます。現在(2014/07/01)、ZFS on Linuxのバージョンは0.6.3ですが、0.6.1リリース時にはデスクトップからスーパーコンピュータまで展開出来る重要な節目に達したとアナウンスされていました。

管理しやすいデバイス名(※ 1)をつけたり、アドバンスドフォーマットディスクを利用するときにはセクターサイズ指定(※ 2)を気をつければ、使えます!!

※ 1

通常、リムーバブルHDDトレイには番号が表記されているので、/etc/zfs/vdev_id.confを編集してデバイス名とリムーバブルHDDトレイの番号を紐付ければ、HDDの管理をしやすくなる。

|

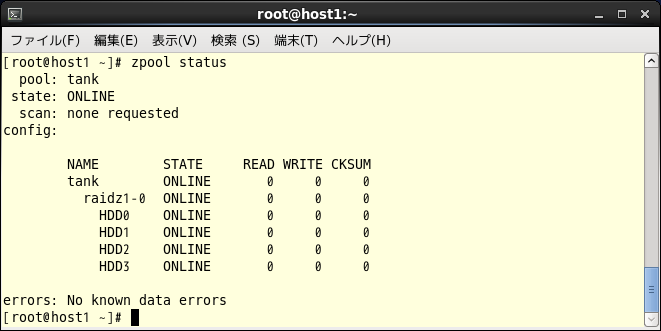

# vi /etc/zfs/vdev_id.conf alias HDD0 /dev/disk/by-path/pci-0000:02:00.0-scsi-0:2:1:0 alias HDD1 /dev/disk/by-path/pci-0000:02:00.0-scsi-0:2:2:0 alias HDD2 /dev/disk/by-path/pci-0000:02:00.0-scsi-0:2:3:0 alias HDD3 /dev/disk/by-path/pci-0000:02:00.0-scsi-0:2:4:0 |

※ 2

アドバンスドフォーマットディスクを使う時には、セクターサイズを指定して、zfsボリュームを作成する。

| # zpool create -o ashift=12 tank raidz HDD0 HDD1 HDD2 HDD3 |

(4096セクターを利用したい場合には、 -o ashift=12 (2の12乗)を追加する。)

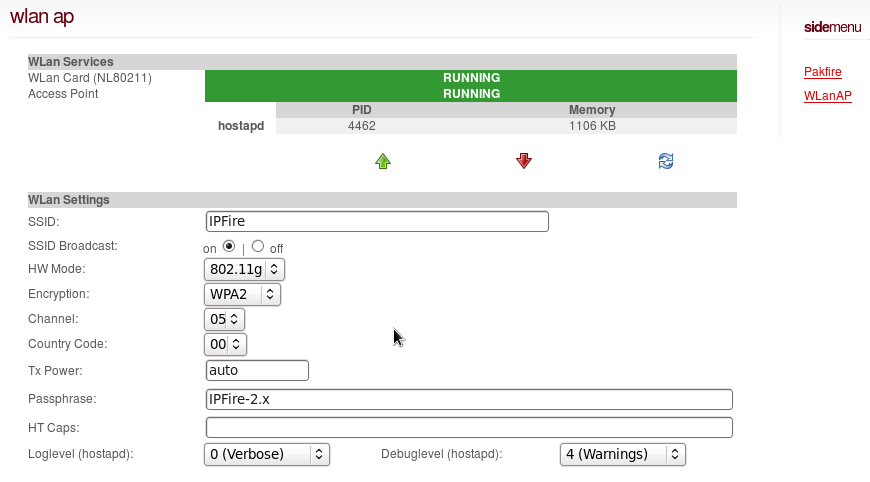

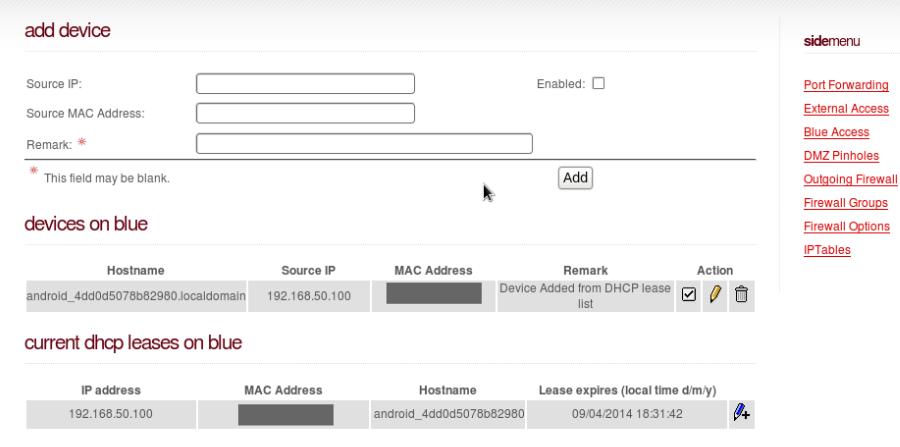

最後に、POWER MASTER NAS S9524で、Openmediavault 0.5.49の動作を確認出来ました。